13.6 Verejná certifikačná autorita a reverzný proxy server

Verejná certifikačná autorita

Za využívanie služieb verejných certifikačných autorít sa obvykle platí (čím vyššia úroveň certifikátu, tým viac), no nájde sa i pár výnimiek.

CACert

Certifikačná autorita CAcert ponúka bezplatné certifikáty s platnosťou 6 mesiacov, pričom po registrácii si stačí doménu overiť len raz a následne už len opakovane žiadať o nové certifikáty. Problémom je, že koreňový certifikát CAcert prestal byť dodávaný v operačných systémoch a aplikáciách, teda túto autoritu už nemožno viac pokladať za dôveryhodnú. Môžeme si ju na svoje zariadenia samozrejme pridať a vyskúšať si takto podpisovanie certifikátov cez skutočnú verejnú CA prostredníctvom webového rozhrania. Z praktického hľadiska je však už táto CA pre seriózne účely nepoužiteľná.

Let's Encrypt

Dnes najpopulárnejšou CA je bezpochyby Let's Encrypt - jej certifikáty sú síce primárne určené pre webové servery, no nič nám nebráni využiť ich aj pre VPN servery. Nevýhodou je, že platnosť trvá len 3 mesiace a vždy je nutné opakovane overovať doménové meno. Toto však vieme zautomatizovať.

Automatizácia Let's Encrypt v MikroTik RouterOS

Novou funkciou v RouterOS je automatické generovanie certifikátu cez Let's Encrypt. Umožní nám to raz nastaviť zopár údajov a viac sa nestarať. Za túto nesmierne užitočnú funkciu vďačíme štandardu ACME (Automated Certificate Management Environment).

Predpoklady pre fungovanie

Je samozrejme nutné, aby požadované meno, pre ktoré chceme vystaviť certifikát, viedlo na naše cieľové zariadenie MikroTik s RouterOS. Konkrétne, aby tam boli presmerované aspoň porty pre požadovanú službu s TLS (ľubovoľný port HTTPS služby alebo konkrétnej VPN služby).

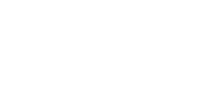

Aby sa certifikát mohol overiť, ale aj v budúcnosti automaticky obnovovať, je nevyhnutné splniť ešte dve požiadavky (cez WinBox ponuku IP → Services):

- služba „www“ musí byť dostupná na štandardnom porte TCP/80 pre prístupy z internetu;

- v nastaveniach webového servera (tlačidlo Web Server) musí byť povolená služba „ACME Challenge“.

Vyžiadanie certifikátu

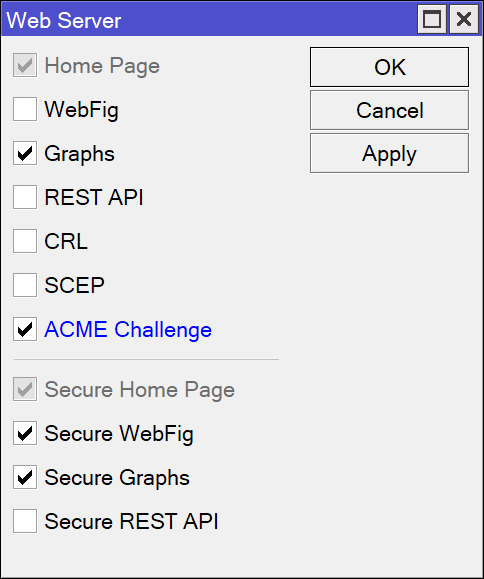

Následne už môžeme vyžiadať certifikát cez System → Certificates, tlačidlo Add ACME:

- Name: môžeme pomenovať akokoľvek, rozumné je zadať doménové meno, prípadne aj s dodatkom „(ACME Let's Encrypt)“;

- Directory URL: pre službu Let's Encrypt je nutné zadať API URL https://acme-v02.api.letsencrypt.org/directory;

- Domain: zadáme požadované doménové meno (prípadne aj viaceré, oddelené čiarkami).

Nakoniec údaje potvrdíme (tlačidlo Add ACME Certificate) a ak je všetko v poriadku, za chvíľu (cca minútu) prebehne proces vygenerovania kľúča, overenia doménového mena a podpísania certifikátu. Takto vytvorený certifikát bude mať okrem príznaku K (private key) aj príznak a (ACME). Bude sa automaticky obnovovať po uplynutí 80 % jeho platnosti.

Čo keď máme zle nastavené presmerovanie portov a overenie doménového mena neprebehlo?

V takom prípade bude v systémovom logu a aj v certifikáte na záložke Status uvedený dôvod, prečo zlyhalo overenie (väčšinou, že sa požadovaný súbor nenašiel - chyba 404). Overovanie sa však už nebude opakovať, preto je (po odstránení problému) potrebné tento ACME certifikát zmazať a vytvoriť znovu.

Na TLS server je vhodné pridať aj certifikát aktuálneho vydavateľa (sprostredkovateľa), ktorého zistíme v detailoch nášho koncového certifikátu. V čase písania tohto článku (apríl 2026) je to Let's Encrypt R13.

Aktuálne certifikáty nájdeme na stránke Let's Encrypt Chain of Trust za odrážkou „Certificate details“ - buď v binárnom formáte der (priamo ho otvorí aj MikroTik RouterOS, aj Windows) alebo v textovom formáte pem (priamo otvorí MikroTik RouterOS, no vo Windows ho treba premenovať na .crt). Nie je zlé nahrať si vopred aj najnovšie certifikáty, i keď sa zatiaľ ešte nezačali uplatňovať.

Nasadenie certifikátu

Pokiaľ sme vyžiadali certifikát pre web na našom zariadení MikroTik s RouterOS, ďalší postup už poznáme z predošlej kapitoly. Certifikát však môžeme využiť aj pre akýkoľvek lokálny webový server (rozoberieme o pár riadkov nižšie) alebo na rôzne VPN služby (budeme sa im venovať v kapitole 14. Virtuálne siete WAN (VPN)).

Reverzný proxy server

Čo robí klasický proxy server, už poznáme z úvodných kapitol, ale čo robí reverzný proxy server? Ako názov napovedá - funguje v opačnom smere. Kým klasický proxy server sprístupňuje web v internete pre zariadenia v LAN, reverzný proxy server sprístupňuje lokálne webové servery pre návštevníkov z internetu. Znie ako presmerovanie portov, no nie je to to isté.

Reverzný proxy vs. presmerovanie portov

V prvom rade je potrebné spomenúť zásadné obmedzenie - proxy server rieši len webové služby. Môže ísť o HTTP i HTTPS, môžu byť na ľubovoľných číslach portov, ale vždy ide len o web. Cez proxy server teda nesprístupníme napríklad SQL server či SSH, čo je značne obmedzujúce.

Proxy server, ani ten reverzný, nedokáže vždy nahradiť presmerovanie portov!

Riešme teda len webové služby. Pri presmerovaní portov z internetu do LAN dokážeme jednotlivé služby rozlíšiť iba číslom portu. Je to preto, že NAT siaha len do 4. sieťovej vrstvy (L4). Do domácej alebo firemnej siete pristupujeme vždy cez rovnaké (naše) doménové meno. Povedzme, že prevádzkujeme informačný web, e-shop a riadenie smart zariadení cez Home Assistant (HA). Každá menovaná služba musí mať iný port. Ak si web necháme na štandardnom HTTPS porte TCP/443, tak e-shop a HA už musia byť na iných, napríklad: https://www.mojafirma.sk, https://www.mojafirma.sk:444, https://www.mojafirma.sk:445. Problém nie je len v tom, že každá sprístupnená služba „minie“ jeden port, ale aj v tom, že takéto adresy nevyzerajú príliš pekne a nebudú zapamätateľné pre návštevníkov.

Reverzný proxy server pracuje na aplikačnej vrstve (L7). Rozumie teda HTTP protokolu a „vidí“, ktoré doménové meno oslovuje návštevník. Vďaka tomu môže cez jediný port sprístupniť všetky lokálne webové servery. V našom príklade to môžu byť mená: https://www.mojafirma.sk, https://e-shop.mojafirma.sk, https://ha.mojafirma.sk. A to vyzerá oveľa lepšie!

Reverzný proxy a HTTPS

Veľkou výhodou reverzného proxy servera je, že dokáže lokálnu HTTP komunikáciu (nezabezpečenú) sprístupniť cez bezpečný HTTPS protokol. V praxi to znamená, že nie je potrebné riešiť TLS certifikát zvlášť pre webový server, zvlášť pre systém e-shopu a zvlášť pre server HA, ale stačí ho riešiť na proxy. Vďaka tomu môžeme mať bezpečné HTTPS spojenie aj s takými službami, ktoré HTTPS ani neposkytujú.

Možnosti reverzných proxy

Reverzných proxy serverov je mnoho. Touto funkciou sú v dnešnej dobe vybavené aj tradičné webové servery (ako Apache a NGINX), aj moderné servery ako napríklad Caddy. Tieto servery umožňujú nielen vyriešiť HTTPS, ale pridať aj podporu transparentnej kompresie prenášaných dokumentov, aj podporu protokolu QUIC. Caddy dokonca umožňuje plne automatické získavanie a obnovovanie Let's Encrypt certifikátov.

Reverzný proxy v MikroTik RouterOS

Čerstvou novinkou roku 2026 je implementácia reverzného proxy servera aj priamo v MikroTik RouterOS. Nemôžeme očakávať také bohaté funkcie a ani taký výkon, ako majú špecializované servery, no prítomnosť tejto funkcie nám výrazne uľahčuje prístup k lokálnym webovým službám. Stačí, že hlavným smerovačom je MikroTik a nemusíme inštalovať samostatný reverzný proxy server.

Konfigurácia služby

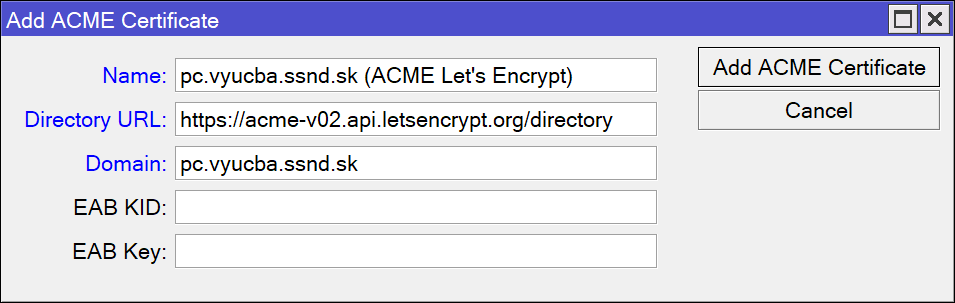

Reverzný proxy server v MikroTik RouterOS je dostupný len cez HTTPS a spustíme ho veľmi jednoducho - vo WinBox ponuke IP → Services pre službu reverse-proxy môžeme zvoliť predvolený certifikát, vyžadovať novšiu verziu TLS 1.2 cez položku TLS Version, prípadne aj zmeniť číslo portu. Zvolený certifikát sa použije len pre tie weby, pre ktoré sme nezadefinovali iný certifikát (pozri nižšie v ďalšej sekcii). Nemusíme ho teda ani zadávať.

Pokiaľ chceme prevádzkovať reverzný proxy server na štandardnom porte TCP/443, je potrebné zmeniť číslo portu (alebo vypnúť) službu www-ssl. Urobiť tak môžeme vo WinBox ponuke IP → Services.

Definovanie jednotlivých webov

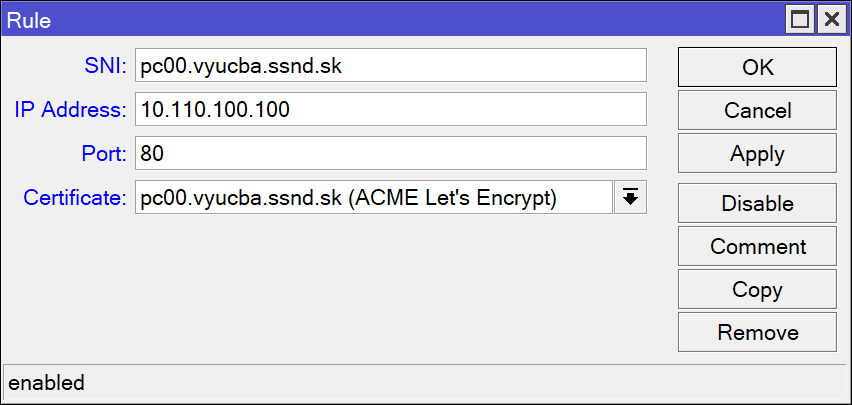

Konkrétne webové služby definujeme v samostatnej WinBox ponuke IP → Reverse Proxy:

- SNI: uvedieme doménové meno webovej služby;

- IP Address: zadáme IP adresu cieľového servera s touto webovou službou;

- Port: zadáme číslo TCP portu, na ktorom je webová služba HTTP na cieľovom serveri dostupná;

- Certificate: zvolíme certifikát, ktorým sa má zabezpečiť HTTPS pre klienta (návštevníka) služby - pokiaľ žiadny certifikát nezvolíme, použije sa predvolený certifikát z konfigurácie služby.

Pozor, reverzný proxy server očakáva na webovom serveri nešifrovanú HTTP službu!

Overenie a kontrola certifikátov

Pokiaľ si chceme overiť, či máme v poriadku TLS certifikát a dozvedieť sa o potenciálnych problémoch či možnostiach zlepšenia, pomôže služba SSL Test od Qualys SSL Labs. Niekedy je však služba preťažená a overovanie môže trvať dlhší čas alebo byť dočasne nedostupné.